|

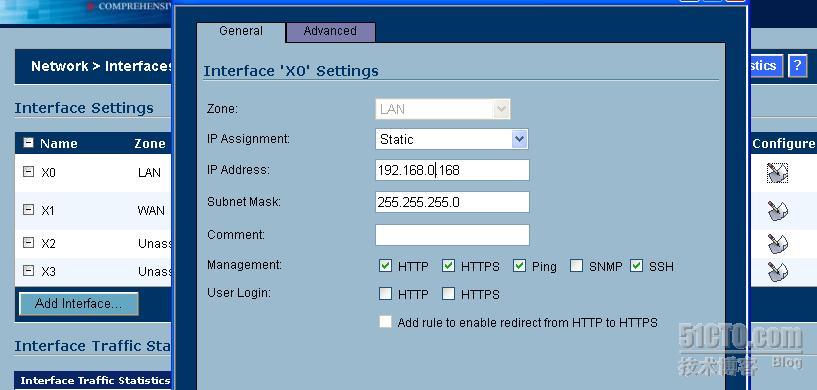

案例名称: 利用sonicwall utm技术解决p2p、im问题 技术范围: 安全 技术关键词: utm、p2p、im 案例描述: xx公司是是一个将近100台电脑的企业,公司已经建立相应的信息化服务,如:邮件系统、办公oa系统、erp系统等。现在面临的问题是在使用网络的时候,带宽和资源经常被一些非法的、和工作无关的数据占用!导致邮件、上网查询资源等速度非常缓慢,严重影响工作效率。通过网管人员的明察暗访了解到,少数员工长期开启bt、emule、讯雷等下载软件下载电影、音乐等和工作无关的内容,严重的占用了公司带宽资源,也有部分员工使用qq等工具聊天,做和工作无关的事情!通过路由器封堵了bt、讯雷、qq等的端口和服务器ip地址后,情况有所好转。但一段时间后,发现又出现类似问题,原来都使用80、21或代理等方式绕过了ip和端口检查。 解决思路: 通过网上查询和电话沟通,发现最近流行的utm技术可以从应用层通过签名来实现对上述问题的封杀。但细问只下,发现许多产品只能封比较老版本的bt、emule等,却不能封堵讯雷等最近大家常用的工作,有些又不能封qq等,也有些不能封pplive等。可以说这个选择产品的过程非常痛苦!最后,经常比较,选择了sonicwall的utm解决方案。sonicwall的utm功能包括防火墙、vpn、网关防病毒、入侵保护服务和反间谍软件等从网络层到应用层的七层安全保护。利用其入侵保护功能可以做到从应用层通过签名的方式来封杀bt、emule、pplive、讯雷等p2p应用,也可以封杀msn、qq等im应用,杜绝了通过代理、变换端口而使用上述程序危害网络。同时,还可以实现网关防病毒、反间谍软件以及其他的针对应用层的攻击的检测和保护,如sql server的注入的保护等。 关键技术: sonicwall的utm技术是从应用层去分析攻击、病毒、威胁的特征,通过深度包检测dpi技术,实现对数据从网络层、传输层到应用层的分析和检测,从而保证数据的安全!一旦开启utm功能,utm设备就将对进出的数据包做一个从网络层、传输层到应用层的检测,实时扫描数据包的内容,查看其是否包含有相关的病毒、木马、蠕虫或威胁的签名,比如是否有qq、讯雷的签名等,从而决定是否阻止其数据的通过,来保证网络的安全! 配置过程: 我们将一根交叉线和sonicwall的utm设备的x0口相连,并将自己的pc的ip设置成192.168.168.x中非192.168.168.168的ip地址,在浏览器中输入,在出现的登陆界面输入帐号密码,默认为admin/password。 当我们登陆sonicwall的设备后,点选左边栏的network选项,选择其下的interfaces,我们选择x0(lan口),编辑它,配置lan口的ip地址、掩码等信息。如下图所示:

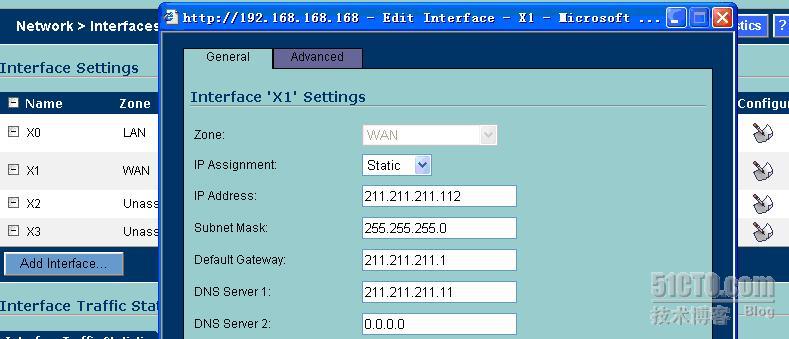

然后,我们选择x1(wan口),配置wan口的ip地址、掩码、网关、dns服务器等。如下图所示:

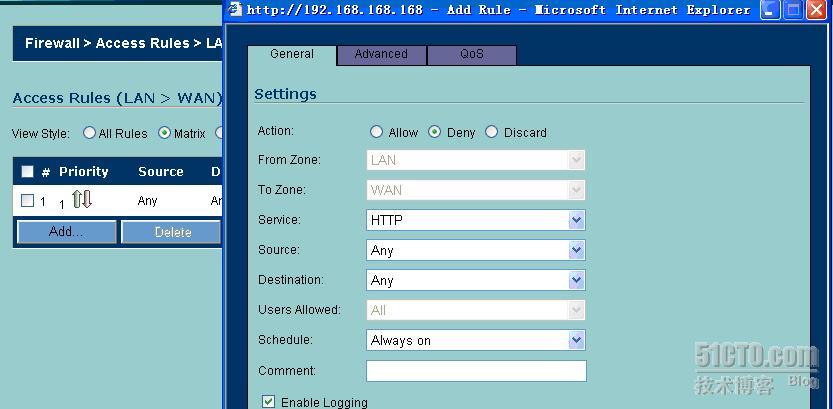

在配置完网络方面的参数后,我们将配置防火墙规则,默认的规则为从lan到wan全部允许,从wan到lan全部禁止。我们可以禁止一些不允许的访问,选择firewall下的access rules,如下图所示:

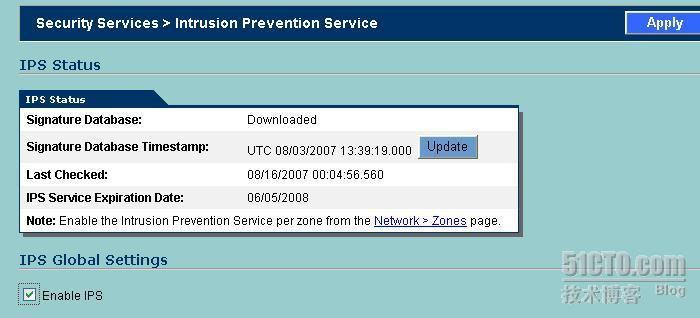

如果我们要封杀p2p和im等程序的使用,那就要进入相关的utm界面,选择security services下的intrusion prevention,并将ips功能勾选上,如下图所示:

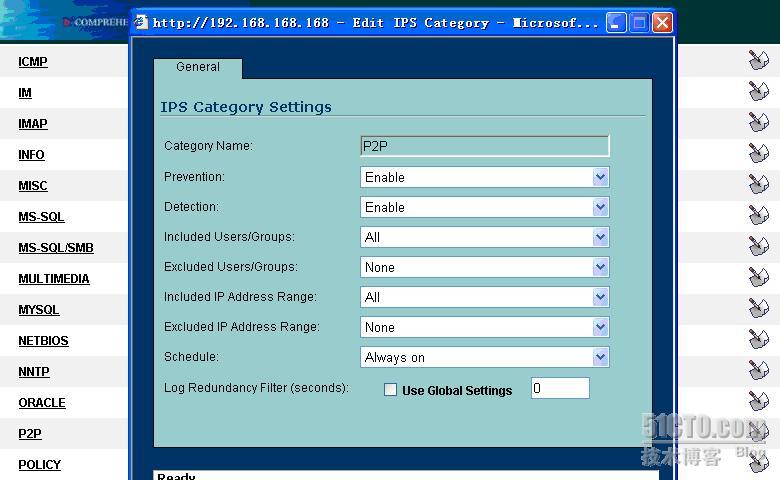

找到我们需要封堵的类型如im、p2p等,编辑它,在prevention处选择enable,如果想允许部分人使用,在excluded ip address range处选择例外的ip地址。

下图是封杀p2p协议的配置:

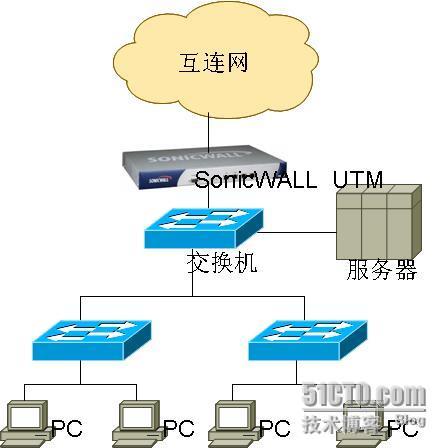

整个配置已经完成。 网络拓扑图:

|